Die Infektion mit aggressiven Computerviren über Mail führte immer wieder zu Ausfällen von Computern im TUNET, die nur mit erheblichem Arbeitsaufwand wieder zu beheben waren. Ein weiteres Problem stellen die zahllosen Spam-Mails dar. Der ZID erhält regelmäßig Beschwerden über Spam-Mails, die von der Mehrzahl der Mitarbeiter an der TU Wien als Belästigung empfunden werden (dazu mehr im Artikel "Zentrale Anti-Spam-Maßnahmen").

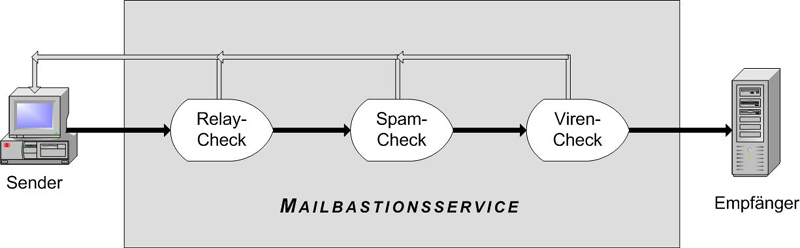

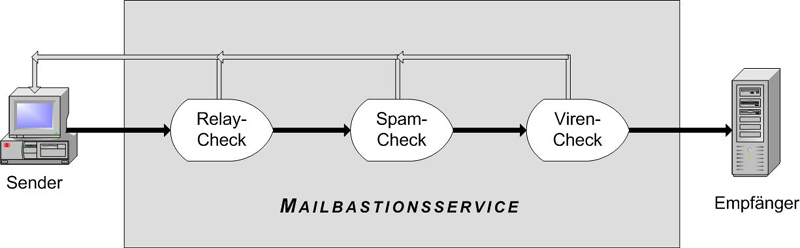

Aufgrund wiederholter Anfragen seitens der Institute erweitert der ZID das Mailbastionsservice [1] um einen zentralen Virenscanner und einen Spam-Filter für eingehende Mail. Absolute Sicherheit können wir nicht garantieren, die Erfahrungen aus dem Testbetrieb versprechen jedoch eine drastische Verbesserung der momentanen Lage !

Die Infektion mit Viren erfolgt über Diskette, CDROM oder beim Surfen im Web (aktive Inhalte oder Download), erfahrungsgemäß aber vor allem durch verseuchte Mail-Anhänge (Attachments). Die Einrichtung eines zentralen Virenscanners für Mails durch den ZID im Rahmen des Mailbastionsservices wird diese Gefahr in Zukunft vermindern. An dieser Stelle möchten wir in Erinnerung rufen, dass das Mailbastionsservice als Schutz für unsere Mailserver gegen Missbrauch durch Externe implementiert wurde. Es ist asymmetrisch und kann prinzipiell keinen Schutz vor internen Attacken bieten. Dieser Umstand gibt uns die Möglichkeit, automatisch, ohne Umkonfiguration (!) seitens der Benutzer, Virenschutz für alle Mails zu bieten, die von "außen" an die TU Wien gelangen. Damit ist schon viel gewonnen, weil die meisten Viren zuallererst einmal von außen kommen und dann über die TU Wien weiter verbreitet werden. Automatischen Schutz auch für abgehende Mails genießen die Benutzer der vom ZID betriebenen Server (mail.zserv, pop, stud3, stud4, Applikationsserver).

Informationen zu Anzahl und Art der abgefangenen Viren können auf der Webseite

http://nic.tuwien.ac.at/services/mail/virstats.html

abgefragt werden.

Hard- und Software-Ausstattung für den Scanrechner:

Dual Athlon 1.2 GHz

1 GB RAM

2x18 GB Disk

Red Hat Linux 7.2

amavis-perl-11 [7]

McAfee Viruscan 4.14 [8]

Die Kommunikation zwischen beiden Rechnern erfolgt über das Milter (=Mail Filter) Protokoll [9]. Die Aufgabe von amavis ist es, die Mail so aufzubereiten, dass der Virenscanner in der Lage ist, ein mögliches Virus zu entdecken, d. h. die Datenkonversionen, die vor oder beim Versenden der Mail durchgeführt wurden (z. B. Packen der Datei oder Mail-Transfer-Encoding: base64), werden wieder rückgängig gemacht.

Unterstützte Dateiformate:

Mail Transfer Encoding: quoted printable, base64

Mail Encoding: uuencoded, xxencoded, binhex, TNEF

Datenkompression: gzip, compress, bzip2

Dateiarchive: tar, Zip, RAR, LHA, Arc, Zoo, Arj

Wenn kein Virus entdeckt wird, wird die Mail an den Empfänger weitergeleitet, andernfalls wird das Weiterleiten der Mail unterbunden. In diesem Fall erhalten der Absender und der Empfänger eine virenfreie Benachrichtigung.

Benachrichtigung an den Absender, z.B.:

|

From: postmaster@troja.com Date: Tue, 23 Oct 2001 23:20:43 +0200 (MET DST) Message-Id: <200110232120.f9NLKhtM009183@troja.com> To: <odysseus@ithaka.com> Subject: VIRUS IN YOUR MAIL X-Virus-Scanned: by AMaViS-perl11-milter (http://amavis.org/) V I R U S A L E R T Our viruschecker found the APStrojan virus(es) in your email to the following recipient(s): -> <city@troja.com> Please check your system for viruses, or ask your system administrator to do so. For your reference, here are the headers from your email: ------ BEGIN HEADERS ------ Received: (from odysseus@localhost) by tauris.com (8.9.3/8.9.3) id XAA04339 for city@troja.com; Tue, 23 Oct 2001 23:20:39 +0200 (MET DST) Date: Tue, 23 Oct 2001 23:20:39 +0200 (MET DST) From: Odysseus <odysseus@ithaka.com> Message-ID: <4338.1003872040@ithaka.com> Mime-Version: 1.0 To: city@troja.com Subject: Horse Content-Type: multipart/mixed; boundary="-" ------ END HEADERS ------ |

Benachrichtigung an den Empfänger, z.B.:

|

From: <postmaster@troja.com> Date: Tue, 23 Oct 2001 23:20:47 +0200 (MET DST) Message-Id: <200110232120.f9NLKlOY009193@troja.com> To: <city@troja.com> Subject: VIRUS IN MAIL FOR YOU FROM <odysseus@ithaka.com> X-Virus-Scanned: by AMaViS-perl11-milter (http://amavis.org/) V I R U S A L E R T Our viruschecker found the APStrojan virus(es) in an email to you from: <odysseus@ithaka.com> Delivery of the email was stopped! Please contact your system administrator for details. For your reference, here are the headers from the email: ------ BEGIN HEADERS ------- ... ------ END HEADERS ------ |

Seit Mitte Oktober ist ein Virenscanner nach dem beschriebenen Schema für den ZID in Betrieb. Obwohl der Empfängerkreis relativ klein ist, wurden täglich Mails abgefangen, die ein Virus enthielten.

| Virus | Anzahl |

| W32/SirCam@MM |

142 |

| W32/Nimda |

9 |

| W32/Magistr |

6 |

| W32/anset@MM |

6 |

|

W32/Nimda@MM |

5 |

|

W32/Hybris.gen@MM |

2 |

|

ZIP-Crash |

1 |

|

W95/Kuang.GR |

1 |

|

W32/Magistr.a.dam1 |

1 |

Tabelle: Viren von 15. 10. bis 15. 11.

Nur für Systemadministratoren in der Domäne tuwien.ac.at !

Um ausgehende Mail über den abgehenden Mailrouter zu verschicken, setzt man in der Datei sendmail.cf den Parameter DS auf mr.tuwien.ac.at (die DS Zeile ist wahrscheinlich schon vorhanden, nur der Wert ist zu ergänzen). Die Zeile sieht dann wie folgt aus:

DS mr.tuwien.ac.at

Zur Aktivierung muss sendmail neu gestartet werden. Dieselbe Funktionalität

gibt es auch bei anderen Mailservern (z. B. unter Novell). Details finden

Sie in der Dokumentation Ihres Systems oder können bei den Kontaktpersonen

des Plattformservices des ZID (siehe [5]) erfragt werden.

[1] ZIDline 4, Dezember 2000: http://www.zid.tuwien.ac.at/zidline/zl04/mailbast.html

[2] c't 21/2001, S140ff, Jürgen Schmidt, Sicherheitsrisiko Microsoft, Verlag Heinz Heise

[3] Norton Antivirus, McAfee VirusScan, Sophos AntiVirus: http://sts.tuwien.ac.at/css/

[4] http://www.zid.tuwien.ac.at/security/policies/secpol.html

[5] http://sts.tuwien.ac.at/pss/

[6] http://www.tu-berlin.de/www/software/avprev.shtml

http://www.bsi.de/antivir1/texte/hinweise.htm

[8] http://www.mcafee.com/anti-virus/

[9] http://www.sendmail.com/partner/resources/development/milter_api

Seitenanfang | ZIDline 6 - Dezember 2001 | ZID | TU Wien

Seitenanfang | ZIDline 6 - Dezember 2001 | ZID | TU Wien